¿Siente curiosidad sobre cómo realizan pruebas de intrusión los hackers? ¿Ha querido tomar cursos presenciales de hacking ético, pero no tiene el tiempo o el dinero para hacerlo?_x000D__x000D_Este libro tiene la respuesta para Usted. ¡Con tan sólo 2 horas de dedicación diaria usted puede convertirse en hacker ético profesional!_x000D__x000D_En él encontrará información paso a paso acerca de cómo actúan los hackers, cuáles son las fases que siguen, qué herramientas usan y cómo hacen para explotar vulnerabilidades en los sistemas informáticos. ¡Aprenderá además cómo escribir un informe profesional y mucho más!_x000D__x000D_El libro tiene un enfoque práctico y ameno e incluye laboratorios detallados con populares sistemas operativos como Windows y Kali Linux._x000D__x000D_Tópicos cubiertos: _x000D__x000D_• Fases de un hacking_x000D_• Google hacking, consultas WhoIs y nslookup_x000D_• Footprinting con Maltego_x000D_• Escaneo con NMAP_x000D_• Análisis de vulnerabilidades con Nessus y OpenVAS_x000D_• Enumeración de Netbios_x000D_• Escaneo y banner grabbing con netcat_x000D_• Mecanismos de hacking_x000D_• Frameworks de explotación_x000D_• Hacking con el Metasploit Framework_x000D_• Ataques de claves, ingeniería social y DoS_x000D_• Creando malware con msfvenom_x000D_• Hacking WiFi_x000D_• Hacking Web_x000D_• Post-explotación_x000D_• Elevación de privilegios_x000D_• Búsqueda de información_x000D_• Rootkits y backdoors_x000D_• Pivoteo y reconocimiento interno_x000D_• Limpieza de huellas_x000D_• Medidas defensivas_x000D_• Consejos para escribir un buen informe de auditoría_x000D_• Certificaciones de seguridad informática y hacking relevantes

- Spanish

- ePUB (apto para móviles)

- Disponible en iOS y Android

eBook - ePub

Hacking Ético. 3ª Edición

Descripción del libro

Cuenta con la confianza de 375,005 estudiantes

Acceso a más de 1 millón de títulos por un precio mensual asequible.

Estudia de forma más eficiente usando nuestras herramientas de estudio.

Información

ISBN de la versión impresa

9788499645575

5

Explotación o hacking

Finalmente hemos arribado al capítulo que todos esperábamos: la fase de hacking o también conocida como explotación. Cuando llego a este capítulo en los talleres presenciales que dicto, mis alumnos quisieran saltarse toda la teoría y pasar directo a los laboratorios, pero es preciso que cubramos unos pocos conceptos más y los combinemos con las prácticas. Así que no perdamos más tiempo filosofando al respecto y vayamos directo al grano.

Mecanismos de hacking

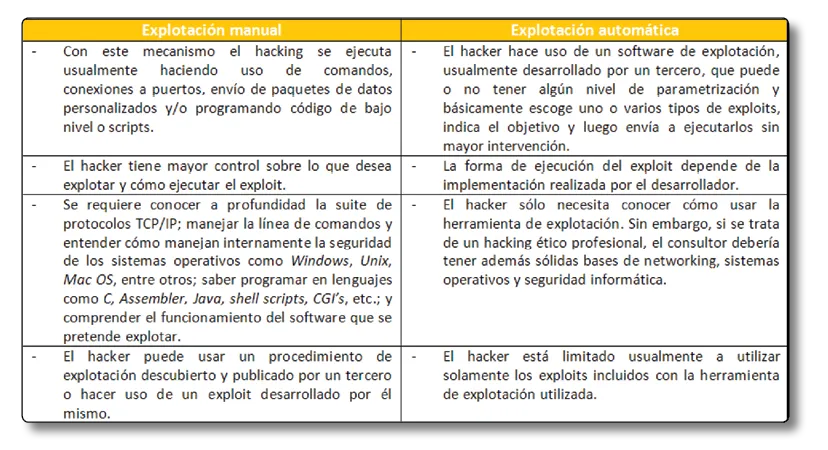

En esta fase - según la preferencia y experiencia del consultor - se pueden ejecutar exploits de forma manual y/o automática, a esto se le llama hacking manual o hacking automático, respectivamente.

Cada mecanismo tiene sus ventajas y desventajas, mismas que ilustramos en la Tabla 7.

Comúnmente en un hacking ético profesional el consultor combina ambos mecanismos a discreción, dependiendo de sus hallazgos. En este sentido son muchas las herramientas de software que pueden asistir al auditor en la ejecución de un hacking automático o pseudo-manual, pero iniciaremos por revisar los frameworks de explotación.

Tabla 7. Mecanismos de Hacking

Frameworks de explotación

Los frameworks de explotación, a diferencia de las aplicaciones que realizan tareas específicas, son programas que incluyen un conjunto de herramientas que permiten al consultor - dentro de un mismo ambiente - efectuar tareas de reconocimiento, escaneo, análisis de vulnerabilidades y por supuesto, hacking.

El hecho de contar con todo esto dentro de una sola interfaz facilita el trabajo al auditor, además de proveer un buen punto de inicio para el consultor principiante. No obstante, los frameworks que proveen una amigable interfaz gráfica y que además ofrecen opciones de reporter, son en su gran mayoría productos comerciales, es decir que tienen un costo asociado y susceptible de renovación anual para mantener la base de conocimientos actualizada.

Entre los frameworks de explotación comerciales podemos destacar:

- Metasploit Professional, desarrollado por la empresa Rapid 7.

- Core Impact Pro, de la organización Core Security.

- Immunity Canvas, un producto de Immunity Sec.

El costo de la versión profesional de Metasploit – al momento de escribir estas líneas – es de alrededor de USD$29,000 y la renovación anual cuesta alrededor del 35% del valor de la licencia. Immunity Canvas tiene un costo menor (cerca de USD$11,000 la licencia perpetua del aplicativo con 3 años de actualizaciones incluidas), mientras que Core Impact cuesta bastante más (alrededor de USD$40,000).

En algún momento de mi carrera como auditora de seguridad informática trabajé con diferentes versiones de los tres aplicativos y les puedo asegurar que Core Impact vale lo que cuesta. La interfaz es absolutamente intuitiva y guía al consultor de la mano por cada fase del hacking, además de que contiene una base de plug-ins en constante desarrollo y muy completa y que el sistema de reportes es sumamente flexible. Empero, su alto precio inicial y de actualización lo pone en desventaja frente a productos similares como Metasploit Professional.

Por ello me inclino a recomendar Metasploit Professional, ya que su interfaz es fácil de usar, se integra con el analizador de vulnerabilidades Nexpose, admite importar hosts y vulnerabilidades desde herramientas externas como Nessus, NMAP, Core Impact, Retina, entre otros, integra campañas de ingeniería social, auditoría de aplicaciones web; y lo más importante: permite la generación de reportes profes...

Índice

- Acerca de la autora

- Prefacio

- Introducción al Hacking Ético

- Reconocimiento o footprinting

- Escaneo

- Enumeración

- Explotación o hacking

- Post Explotación

- Escribiendo el informe de auditoría sin sufrir un colapso mental

- Certificaciones internacionales relevantes

- Recomendaciones finales

- Glosario de términos técnicos